Analyse approfondie de CYBER : opportunités futures dans le Layer 2, l’intelligence artificielle et l’écosystème des tokens

En 2025, le marché des crypto-actifs consacre CYBER comme l’un des concepts phares du secteur. Fruit du travail de l’équipe CyberConnect, CYBER s’impose comme un écosystème global alliant bien plus qu’une blockchain Layer 2 : il intègre des fonctionnalités avancées d’intelligence artificielle et un système de gouvernance par jeton robuste, pour favoriser la convergence entre applications sociales et solutions blockchain.

Qu’est-ce que CYBER ?

CYBER est un jeton multi-chaînes au standard OFT, avec une offre maximale de 100 millions d’unités. Il joue deux rôles : jeton de gouvernance et utilitaire du réseau, permettant aux utilisateurs de contribuer à la gouvernance, de renforcer la sécurité et de bénéficier d’incitations économiques via la mise en jeu. L’équipe a déployé CYBER dans des écosystèmes variés — Ethereum, Optimism, BNB Chain, Base et Solana — illustrant une véritable aptitude à l’expansion.

Cyber L2 : Layer 2 haute performance

Cyber L2 repose sur l’OP Stack et est entièrement compatible avec la Machine Virtuelle Ethereum (EVM), offrant aux développeurs une portabilité fluide des DApps Ethereum. Il se distingue par son architecture à faibles coûts et ses fonctionnalités sociales intégrées, qui en font une solution optimale pour concevoir des réseaux sociaux, des applications décentralisées propulsées par l’IA, et d’autres innovations.

Cyber IA : une intelligence artificielle dédiée à la crypto

Contrairement aux modèles de langage généralistes, Cyber IA se spécialise dans la sphère crypto. Son apprentissage s’appuie sur des données issues de CoinGecko, RootData, Snapshot et de centaines de milliers d’interactions sur les réseaux sociaux spécialisés, fournissant des analyses et des insights de marché précis afin d’accompagner les développeurs dans la création d’agents intelligents, d’outils d’alerte en temps réel et de tableaux de bord dynamiques.

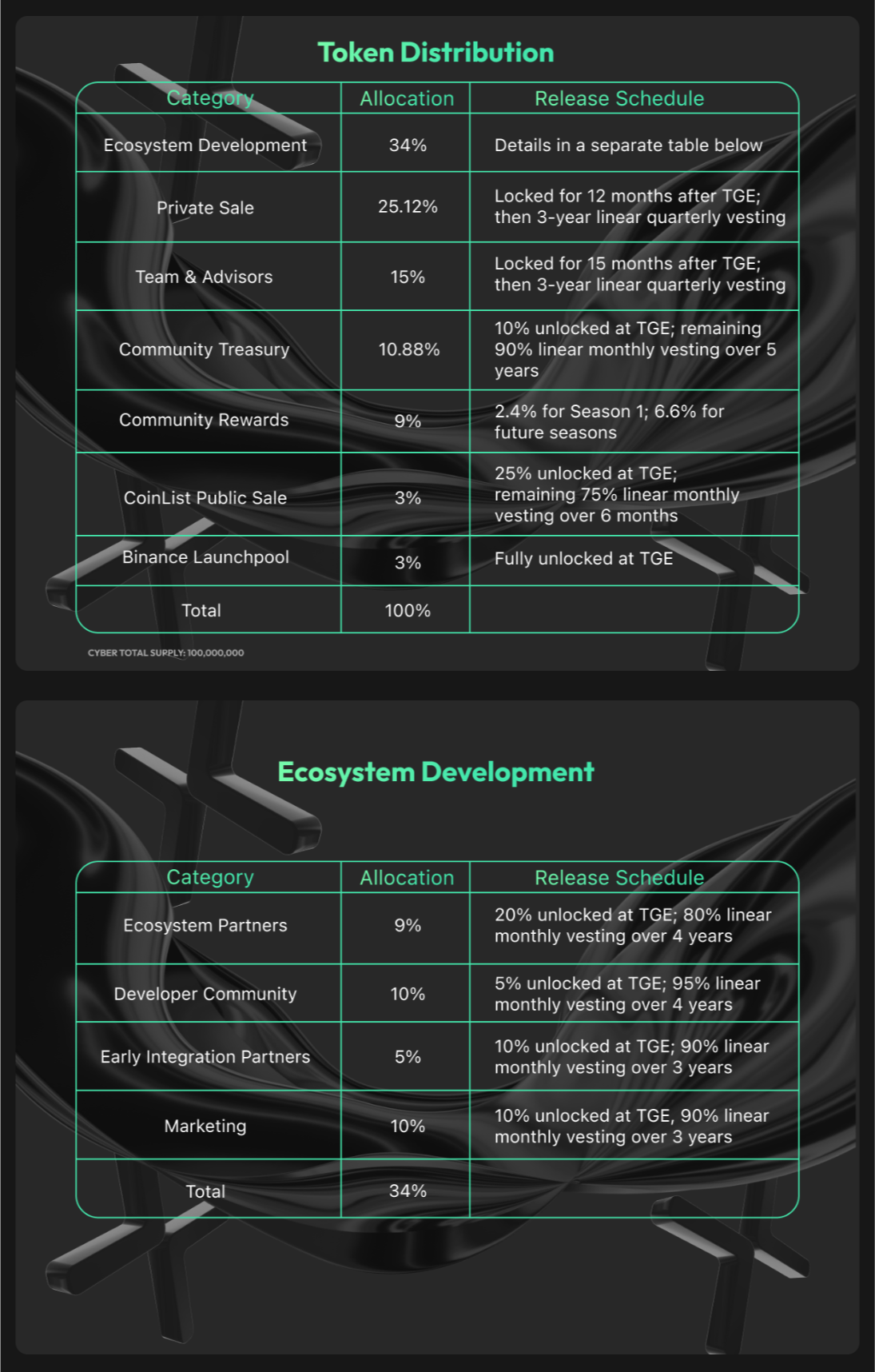

Répartition du jeton CYBER

Graphique : https://docs.cyber.co/cyber-token/distribution

L’offre totale de CYBER atteint 100 millions de jetons, répartis selon l’allocation suivante :

- Développement de l’écosystème : 34 %

- Vente privée : 25,12 %

- Équipe et conseillers : 15 %

- Trésorerie communautaire : 10,88 %

- Récompenses communautaires : 9 %

- Vente publique : 3 % ; Launchpool : 3 %

Le calendrier de libération organise, par exemple, une période de blocage de 15 mois pour les jetons destinés à l’équipe et aux conseillers, suivie d’une distribution linéaire sur 3 ans, garantissant la création de valeur sur le long terme.

Mise en jeu et gouvernance

La mise en jeu CYBER propose deux options : Cyber Vault et pool de mise en jeu. Cyber Vault vise les investisseurs particuliers, offrant une capitalisation automatique du cCYBER et une liquidité immédiate, tandis que le pool de mise en jeu s’adresse aux utilisateurs expérimentés et aux détenteurs majeurs. Grâce à la mise en jeu, les participants obtiennent des récompenses et des droits de vote, leur donnant l’opportunité d’influer directement sur l’avenir de l’écosystème.

Valeur d’investissement et perspectives de croissance

CYBER offre un triple attrait pour les investisseurs :

- Excellence technique : conçu sur OP Stack, il garantit une compatibilité solide.

- Intégration de l’intelligence artificielle : des modèles d’IA axés sur la donnée, renforçant l’unicité de l’écosystème.

- Tokenomique : une allocation transparente et un système d’incitations durable.

En conclusion, CYBER dépasse le statut de simple jeton : il s’affirme comme un écosystème Web3 et IA, destiné à une adoption accrue au sein des applications sociales et des services de données.

CYBER est désormais coté sur le marché au comptant de Gate : https://www.gate.com/trade/CYBER_USDT

Articles connexes

Valeur de Pi Crypto : Lancement sur Mainnet le 20 février 2025 & Prédictions de prix futures

Comment vendre la pièce PI : Guide du débutant

Analyse des tendances et perspectives futures de Cardano (ADA)

Est-ce que XRP est un bon investissement? Un guide complet sur son potentiel

Grok IA, GrokCoin & Grok : le Hype et la Réalité